Բովանդակություն:

- Հեղինակ John Day day@howwhatproduce.com.

- Public 2024-01-30 09:48.

- Վերջին փոփոխված 2025-01-23 14:48.

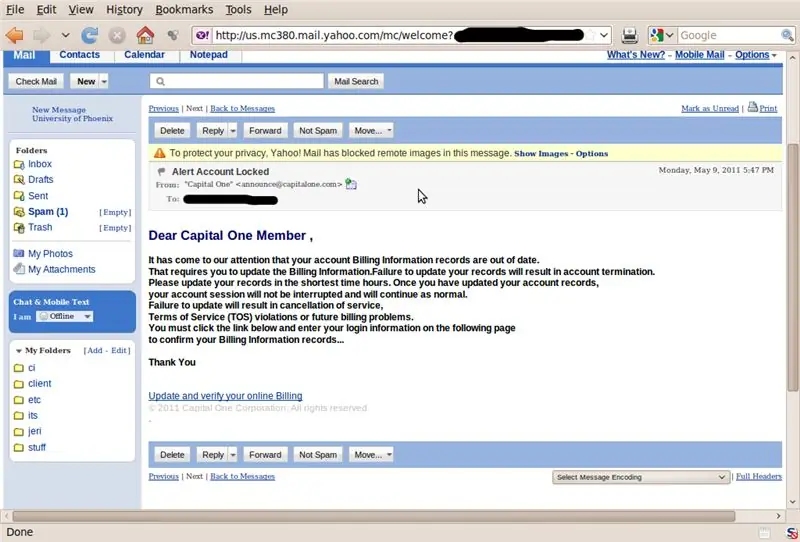

Միշտ կան մարդիկ, ովքեր ցանկանում են գողանալ ձեր անձնական տվյալները և ձեր սեփականությունը: Այս մարդիկ գնում են ձկնորսության (ֆիշինգ) ձեր տեղեկությունների համար ՝ ուղարկելով ձեզ կեղծ նամակ բանկային հաստատությունից կամ այլ ֆինանսական կազմակերպությունից: Մենք կանդրադառնանք, թե ինչպես ճանաչել այս կեղծիքներից մեկը: Սովորաբար դրանք պետք է ուղարկվեն ձեր սպամի թղթապանակին, բայց ոմանք, այնուամենայնիվ, ստանում են: Նկարում այն է, ինչ ես ստացել եմ վերջերս:

Կեղծ էլեկտրոնային փոստի բազմաթիվ նշաններ կան:

- Ուղարկողի էլ. Փոստի հասցեն: Անվտանգության կեղծ զգացում տալու համար «From» տողը կարող է ներառել պաշտոնական էլ. Փոստի հասցե, որն իրականում կարող է պատճենվել իսկականից: Էլեկտրոնային փոստի հասցեները հեշտությամբ կարող են կեղծվել, այնպես որ միայն այն պատճառով, որ թվում է, թե վստահված անձից է, միշտ չեք կարող վստահ լինել:

- Հավելվածներ: Կեղծ հղումների նման, կցորդները կարող են օգտագործվել խարդախ էլ. Երբեք մի կտտացրեք կամ բացեք հավելվածը: Դա կարող է առաջացնել լրտեսող ծրագրերի կամ վիրուսի ներբեռնում: Capital One- ը երբեք ձեզ էլ. Ընդհանրապես, երբեք մի բացեք որևէ մեկի անսպասելի կցորդները:

- Ընդհանուր ողջույն: Տիպիկ խարդախության էլ.

- Շտապողականության կեղծ զգացում: Խարդախ էլեկտրոնային նամակների մեծ մասը սպառնում է փակել ձեր հաշիվը կամ որոշակի տույժեր սահմանել, եթե անմիջապես չպատասխանեք: Էլեկտրոնային փոստը, որը շտապ խնդրում է ձեզ տրամադրել զգայուն անձնական տվյալներ, սովորաբար խաբեբա է:

- Տառասխալներ և քերականական սխալներ: Նման սխալները ակնհայտ նշան են, որ էլ. Փոստը կեղծ է:

- Էլ.փոստի բոլոր հղումներին վերաբերվեք որպես պոտենցիալ վտանգավոր: Շատ խարդախ էլեկտրոնային նամակներ ունեն հղում, որը կարծես վավերական է, բայց ձեզ ուղարկում է կեղծ կայք, որը կարող է ունենալ կամ չունենալ հղումից տարբեր URL: Ինչպես միշտ, եթե այն կասկածելի է թվում, մի սեղմեք դրա վրա:

Քայլ 1: Ավելի մոտ նայեք:

Այս նամակն այնքան պաշտոնական է թվում, բայց այնքան խաբուսիկ է: Եթե դուք իջնում եք և նայում եք «Թարմացրեք և հաստատեք ձեր առցանց վճարումը», ապա դա նման է կեղծ կայքին ՝ ձեր անձնական տվյալները գողանալու համար: Եթե սավառնել եք հղման վրա (ՄԻ ԿԱՍԿԵԼ ԿԼԻԿԵԼ !!!), ապա պետք է տեսնեք, թե իրականում ուր է գնում հղումը: Լեգիտիմ վեբ կայքերը չունեն ընկերության անվանումից առաջ humbers (aka an IP հասցե): Երկրորդ նկարը ցույց է տալիս փաստացի «Capital One» կայքը: Ինչպես տեսնում եք, url- ն իրական վեբ կայքի տեսք ունի, առանց առջևի թվերի: Դուք հիմա որոշել եք, որ սա կեղծ նամակ է:

Քայլ 2: Հաստատելը սա կեղծ է:

Դուք կցանկանաք գնալ www.netcraft.com և օգտագործել նրանց վեբ էջը ՝ որոշելու, թե ում է պատկանում կայքը: Սովորաբար ես պարզապես վերցնում եմ IP հասցեն (պարզապես թվերն ու կետերը) `որպես մուտքագրում օգտագործելու համար: Այս դեպքում դա `109.169.64.138: Թող կայքը որոնում կատարի: Եթե օրինական կայք լիներ, ապա կտեսնեիք «Capital One» - ի տեղեկատվությունը: Այս դեպքում տեղեկատվություն չի տրվում: Մահացածը դա ֆիշինգի նամակ է: Առայժմ մի ջնջեք փոստը:

Նշում. Linux- ի օգտվողները հրամանի տողից կարող են օգտագործել.

$ nslookup 109.169.64.138

$ nslookup www.capitalone.com

Քայլ 3: Ի՞նչ անել հաջորդը:

Յուրաքանչյուր ֆինանսական կայք սովորաբար ունի հատուկ էջ ՝ այսպիսի նամակներ հաղորդելու համար: Ձեր անվտանգության համար ավելի լավ է թույլ տալ, որ նրանք զբաղվեն դրանով: Բացի այդ, նրանք ինչ -որ առումով պարտավոր են զբաղվել ֆիշինգի հասցեներով: Շատ դեպքերում կա այդպիսի հաշվետվություն անելու էլ.

Քայլ 4: Մի լրացրեք ձևերը:

Ի վերջո, իմ ընկերը ինձ ուղարկեց այս էկրանի կադրը: Երբեք չպետք է լրացնեք ձեր անձնական տվյալները պահանջող ձևեր: Իրական ֆինանսական հաստատությունները չեն ուղարկում նմանատիպ հարցումներ: Անմիջապես տեղեկացրեք հաստատությանը:

www.fbi.gov/scams-safety/e-scams- ը լավ վայր է վերջին խարդախությունների մասին տեղեկանալու համար:

Հաջողություն և զգույշ եղեք:

Քայլ 5: Պարզապես եղեք սովորական օգտվող:

Այս թեմային անուղղակիորեն կցված է այն, որ որոշ էլ. Տեխնոլոգիա աշխատելու իմ բոլոր տարիներին, չնայած Apple- ի, Microsoft- ի կամ Linux- ի օգտվողներին, բոլորը ցանկանում են աշխատել որպես համակարգի ադմինիստրատոր, գերօգտագործող կամ root: Սա այն է, որտեղ օգտագործողը անսահմանափակ ուժ ունի համակարգի վրա: Դրա թերությունն այն է, որ եթե չարամիտ ծրագրով նամակ եք ստանում, չարամիտ ծրագիրը լիովին վերահսկում է ձեր մեքենան, կարծես ստեղնաշարի մոտ է: Չնայած «Տիեզերական ոդիսական 2001» -ի կես փորձից կարող է ինչ -որ ուժի ուղևորություն կամ վախ լինել, սակայն գերշահագործողի փոխարեն սովորական օգտվող լինելը ձեր շահերից չի բխում:

Սրա շուրջ մեկ տարբերակ է ստեղծել օգտվողի հաշիվներ, որոնք չունեն համակարգային կառավարման ամենօրյա օգտագործման իրավունքներ: Երբ անհրաժեշտ է անցնել ադմինիստրատորի ռեժիմ, կարող եք գործարկել հատուկ ծրագրեր ՝ սուպեր օգտագործողի ռեժիմում սահմանափակ ժամանակ ունենալու համար: Այսպիսով, դուք նվազեցնում եք ձեր ազդեցությունը չարամիտ ծրագրերի խնդիրների վրա: Microsoft- ի հետ Windows- ը ունի «գործարկել որպես» հրամանի կառուցվածք, իսկ Linux- ը և Apple- ը `« sudo »հրամանի կառուցվածք: Այս տեխնիկաներին ծանոթանալը կփրկի ձեզ շատ ցավերից:

Երկու այլ հուշումներ. Փոխեք բոլոր օգտվողների գաղտնաբառերը և անջատեք հյուրերի հաշիվները: Ձեր համակարգչային աջակցության մարդիկ կարող են օգնել ձեզ այս ամենում:

windows.microsoft.com/en-US/windows-vista/What-happened-to-the-Run-as-commandhttps://www.howtogeek.com/howto/windows-vista/enable-run- command-on-windows-vista-start-menu/https://interfacethis.com/2001/run-os-x-apps-as-root/https://www.linuxjournal.com/article/2114

Քայլ 6: Կեղծ նամակներ:

Սա պարզապես կեղծ աշխատանք է: Նման բան վաղուց չէի տեսել: Ստացած նամակ. ------------------------------------------------------ -------------------------------

Հանգուցյալ Engr. Theo Albrecht- ի հոգաբարձուների և գույքի կատարողի անունից: Ես մի անգամ ձեզ տեղյակ եմ պահում, քանի որ իմ նախկին նամակը վերադարձվել էր չհանձնված: Սույնով ես կրկին փորձում եմ ձեզ հետ կապվել Կամքի նույն էլփոստի հասցեով: Ես ցանկանում եմ ձեզ տեղեկացնել, որ ուշ Engr. Theo Albrecht- ը ձեզ դարձրեց իր ԿԱՄՔԻ շահառու: Նա ընդամենը հինգ միլիոն, հարյուր հազար դոլար (5 դոլար, 100.000,00 ԱՄՆ դոլար) գումարը թողեց ձեզ Codicil- ում և իր կտակի վերջին կտակը:

Խնդրում եմ, եթե հուսով եմ, որ կապնվել եք, փորձեք հնարավորինս շուտ վերադառնալ ինձ, որպեսզի կարողանաք ավարտել իմ աշխատանքը: Հուսով եմ, որ ոչ հեռու ժամանակում կլսեմ ձեզանից:

Նշում. Դուք խորհուրդ եք տալիս ինձ հետ կապվել իմ անձնական տվյալների հետ `էլ. Փոստ` xxxxx

Սպասում եմ ձեր արագ արձագանքին:

Ձեր ծառայության մեջ, փաստաբան Թոմաս Թոմփսոն Էսք ---------------------------------------------- -------------------------------------

Խորհուրդ ենք տալիս:

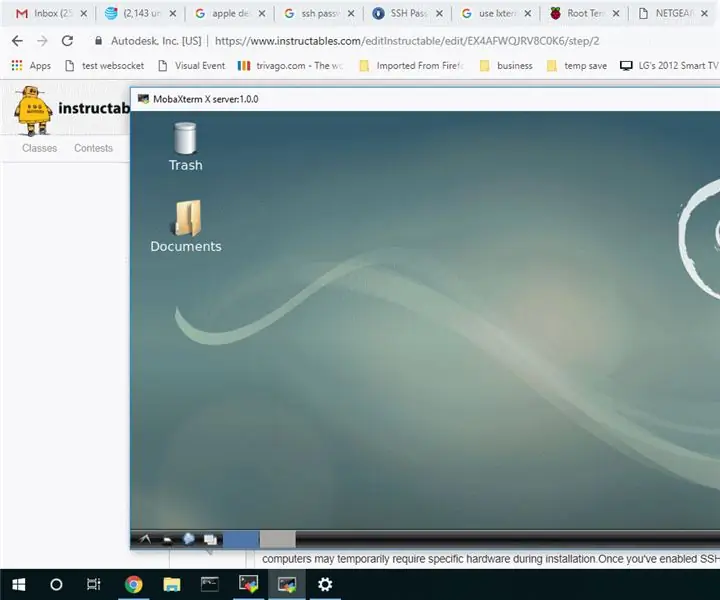

Առանց էկրանի / ցուցադրման (առանց գլխի) աշխատելը Raspberry Pi- ի կամ Linux- ի վրա հիմնված այլ համակարգիչների վրա `6 քայլ

Առանց էկրանի / ցուցադրման (առանց գլխի) աշխատելը Raspberry Pi- ի կամ Linux- ի / unix- ի վրա հիմնված այլ համակարգիչների վրա. Երբ մարդկանց մեծ մասը գնում է Raspberry PI, նրանք կարծում են, որ իրենց անհրաժեշտ է համակարգչի էկրան: Մի վատնեք ձեր գումարը համակարգչի անհարկի մոնիտորների և ստեղնաշարերի վրա: Մի վատնեք ձեր ժամանակը համակարգիչների միջև ստեղնաշարեր և մոնիտորներ տեղափոխելով: Մի կապեք հեռուստացույց, երբ այն չկա

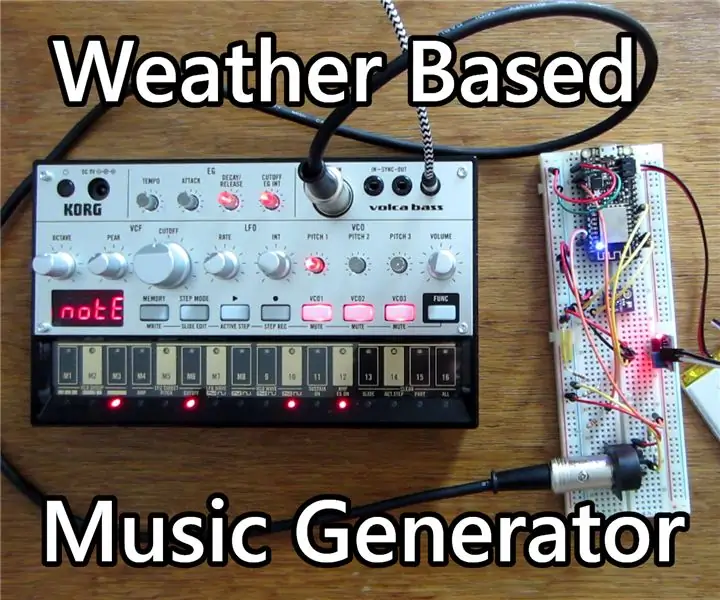

Եղանակի վրա հիմնված երաժշտության գեներատոր (ESP8266 վրա հիմնված միջինի գեներատոր). 4 քայլ (նկարներով)

Եղանակի վրա հիմնված երաժշտության գեներատոր (ESP8266 Based Midi Generator). Բարև, այսօր ես կբացատրեմ, թե ինչպես պատրաստել ձեր սեփական եղանակի վրա հիմնված փոքր երաժշտության գեներատոր: Այն հիմնված է ESP8266- ի վրա, որը նման է Arduino- ին և արձագանքում է ջերմաստիճանին, անձրևին: և լույսի ուժգնություն: Մի ակնկալեք, որ այն ամբողջ երգեր կամ ակորդներ կհաղորդի

ESP32- ի վրա հիմնված M5Stack M5stick C Եղանակի մոնիտոր DHT11- ով - Վերահսկեք ջերմաստիճանի խոնավության և ջերմության ինդեքսը M5stick-C- ի վրա DHT11: 6 քայլով

ESP32- ի վրա հիմնված M5Stack M5stick C Եղանակի մոնիտոր DHT11- ով | Վերահսկեք ջերմաստիճանի խոնավության և ջերմության ինդեքսը M5stick-C- ի վրա DHT11- ով: Ողջույն, տղերք, այս հրահանգներում մենք կսովորենք, թե ինչպես միացնել DHT11 ջերմաստիճանի տվիչը m5stick-C- ի հետ (զարգացման տախտակ m5stack- ով) և ցուցադրել այն m5stick-C- ի ցուցադրման վրա: Այսպիսով, այս ձեռնարկում մենք կկարդանք ջերմաստիճանը, խոնավությունը & շոգ եմ

Ինքներդ արեք շնչափող MQ-3 & LEGO մասերով `3 քայլ

Do Yourself Breathalyzer With MQ-3 & LEGO մասերով. Այս վիդեո ձեռնարկում դուք կսովորեք ճշգրիտ քայլերը, թե ինչպես ստեղծել ամբողջովին բաց կոդով շնչափող MQ-3 անալոգային սենսորային մոդուլով, մինի I2C OLED էկրանով (SSD1306), Arduino էսքիզ: բաց կոդով ապարատային ANAVI գազի դետեկտոր և շատ

Ինչպես միացնել MicroPython- ի որոնվածը ESP8266- ի վրա հիմնված Sonoff խելացի անջատիչի վրա. 3 քայլ (նկարներով)

Ինչպե՞ս միացնել MicroPython- ի որոնվածը ESP8266- ի վրա հիմնված Sonoff խելացի անջատիչի վրա. Այդ գծից ամենաճկուն և էժան սարքերից են Sonoff Basic- ը և Sonoff Dual- ը: Սրանք Wi-Fi- ով միացված անջատիչներ են ՝ հիմնված հիանալի չիպի ՝ ESP8266- ի վրա: Մինչդեռ