Բովանդակություն:

- Հեղինակ John Day day@howwhatproduce.com.

- Public 2024-01-30 09:45.

- Վերջին փոփոխված 2025-06-01 06:09.

Ողջույն ողջ աշխարհի HackerBox ցանցահեններին: HackerBox 0058- ի միջոցով մենք կուսումնասիրենք տեղեկատվության կոդավորումը, շտրիխ կոդերը, QR կոդերը, Arduino Pro Micro- ի ծրագրավորումը, ներկառուցված LCD էկրանները, Arduino նախագծերում շտրիխ կոդերի ինտեգրումը, մարդու մուտքի սարքի շահագործումները և այլն:

HackerBoxes- ը ամենամսյա բաժանորդագրության ծառայություն է էլեկտրոնիկայի և համակարգչային տեխնոլոգիաների սիրահարների համար - Hardware Hackers - The Dreamers of Dreams:

Ներկայիս և ապագա անդամների համար հարուստ տեղեկատվություն կա HackerBoxes ՀՏՀ -ում: Գրեթե բոլոր ոչ տեխնիկական աջակցության նամակները, որոնք մենք ստանում ենք, արդեն պատասխանում են այնտեղ, ուստի մենք իսկապես գնահատում ենք, որ մի քանի րոպե տրամադրեցիք ՀՏՀ-ն կարդալու համար:

Պարագաներ

Այս հրահանգը պարունակում է տեղեկատվություն HackerBox 0058 -ով սկսելու համար: Ամբողջ տուփի բովանդակությունը թվարկված է HackerBox 0058- ի արտադրանքի էջում, որտեղ տուփը նույնպես հասանելի է գնման համար, քանի դեռ մատակարարումները սպառվում են: Եթե ցանկանում եք ամեն ամիս ավտոմատ կերպով ստանալ այսպիսի HackerBox ձեր փոստարկղում $ 15 զեղչով, կարող եք բաժանորդագրվել HackerBoxes.com կայքում և միանալ հեղափոխությանը:

Ամսական HackerBox- ում աշխատելու համար, ընդհանուր առմամբ, անհրաժեշտ են զոդման, զոդման և հիմնական զոդման գործիքներ: Պահանջվում է նաև համակարգիչ `ծրագրակազմի գործարկման համար: Նայեք HackerBox Deluxe Starter Workshop- ին ՝ հիմնական գործիքների մի շարք և ներածական գործունեության և փորձերի լայն շրջանակ:

Ամենակարևորը, ձեզ հարկավոր կլինի արկածախնդրության, հաքերական ոգու, համբերության և հետաքրքրասիրության զգացում: Էլեկտրոնիկայի հետ կառուցելը և փորձարկելը, չնայած շատ պարգևատրող է, երբեմն կարող է լինել բարդ, դժվար և նույնիսկ հիասթափեցնող: Նպատակը առաջընթացն է, ոչ թե կատարելությունը: Երբ համառ ես և վայելում ես արկածախնդրությունը, այս հոբբիից կարող ես մեծ բավականություն ստանալ: Յուրաքանչյուր քայլ կատարեք դանդաղ, հաշվի առեք մանրամասները և մի վախեցեք օգնություն խնդրելուց

Քայլ 1: Կոդավորում

Տեղեկատվության հաղորդակցումը, ձայնագրումը կամ շահարկումը պահանջում է կոդավորում: Քանի որ տեղեկատվության մշակումը, պահեստավորումը և հաղորդակցումը ժամանակակից էլեկտրոնիկայի էությունն է, մենք անհանգստանալու շատ կոդավորումներ ունենք:

Որպես կոդավորման շատ պարզ օրինակ, կարելի է ներկայացնել, թե քանի աչք կամ ականջ ունեն ՝ երկու մատը բարձրացնելով, կամ օգտագործելով «2» կամ «] [» թվանշանները կամ «երկու» կամ «դոս» կամ «» բառերը: Էր »կամ« զվեյ »: Իրականում այնքան էլ պարզ չէ, այնպես չէ՞: Մարդկային լեզվով օգտագործվող կոդավորումը, հատկապես այնպիսի թեմաների վերաբերյալ, ինչպիսիք են հույզերը կամ վերացականությունը, կարող է չափազանց բարդ դառնալ:

ՖԻSԻԿԱ

Այո, ամեն ինչ միշտ սկսվում է ֆիզիկայից: Էլեկտրոնային համակարգերում մենք սկսում ենք ներկայացնել ամենապարզ արժեքները էլեկտրական ազդանշաններով, սովորաբար լարման մակարդակներով: Օրինակ, ERՐՈ -ն կարող է ներկայացվել որպես հիմք (մոտավորապես 0 Վ) և ՄԵԿ ՝ մոտավորապես 5 Վ (կամ 3.3 Վ և այլն) ՝ զրոների և մեկների երկուական համակարգ կազմելու համար: Նույնիսկ զրոյական և մեկ դեպքում հաճախ լուծման երկիմաստություն կա: Երբ կոճակը սեղմվում է, դա ZՐՈ՞ է, թե՞ ՄԵԿ: ԲԱՐՁՐ, թե OWԱOWՐ: Չիպի ընտրած ազդանշանը «ակտիվ բարձր» է, թե «ակտիվ ցածր»: Ո՞ր ժամին կարող է կարդալ ազդանշանը և որքա՞ն ժամանակ է այն վավեր լինելու: Հաղորդակցության համակարգերում դա կոչվում է «գծերի կոդավորում»:

Այս ամենացածր մակարդակում ներկայացումները հիմնականում վերաբերում են համակարգի ֆիզիկային: Ինչպիսի՞ լարման կարող է այն ապահովել, որքան արագ կարող է այն անցնել, ինչպես է լազերը միացված և անջատված, ինչպես են տեղեկատվական ազդանշանները մոդուլացնում ռադիոհաճախականության կրիչը, ո՞րն է ալիքի թողունակությունը, կամ նույնիսկ ինչպես են իոնների կոնցենտրացիաները առաջացնում գործողության ներուժ նեյրոն Էլեկտրոնիկայի համար այս տեղեկատվությունը հաճախ տրվում է արտադրողի տվյալների թերթի տպավորիչ աղյուսակներում:

Ֆիզիկական շերտը (PHY) կամ շերտ 1-ը համակարգչային ցանցերի յոթ շերտ OSI մոդելի առաջին և ամենացածր շերտն է: Ֆիզիկական շերտը սահմանում է ցանցի հանգույցները միացնող ֆիզիկական տվյալների հղումով հում բիթեր փոխանցելու միջոցները: Ֆիզիկական շերտը փոխանցման միջավայրին ապահովում է էլեկտրական, մեխանիկական և ընթացակարգային միջերես: Էլեկտրական միակցիչների ձևերն ու հատկությունները, հեռարձակման հաճախականությունները, օգտագործման գծի ծածկագիրը և նման ցածր մակարդակի պարամետրերը որոշվում են ֆիզիկական շերտով:

ԹԻՎ

Մենք չենք կարող շատ բան անել միայն ONE- ի և ERՐՈ -ի հետ, այլապես մենք կզարգանայինք «խոսելու» ՝ աչքերը միմյանց թարթելով: Երկուական արժեքները, սակայն, հիանալի սկիզբ են: Հաշվողական և կապի համակարգերում մենք երկուական թվանշանները (բիթերը) համատեղում ենք բայթերի և «բառերի» մեջ, որոնք պարունակում են, օրինակ, 8, 16, 32 կամ 64 բիթ:

Ինչպե՞ս են այս երկուական բառերը համապատասխանում թվերին կամ արժեքներին: 8 բիթանոց պարզ բայթում 00000000-ը ընդհանրապես զրո է, իսկ 11111111-ը ՝ ընդհանուր առմամբ 255 ՝ 2-ից -8-ը կամ 256 տարբեր արժեքներ ապահովելու համար: Իհարկե, դա չի սահմանափակվում դրանով, քանի որ կան շատ ավելի քան 256 թվեր, և ոչ բոլոր թվերն են դրական ամբողջ թվեր: Նույնիսկ համակարգչային համակարգերից առաջ մենք ներկայացնում էինք թվային արժեքներ ՝ օգտագործելով տարբեր թվային համակարգեր, լեզուներ, հիմքեր և օգտագործելով այնպիսի տեխնիկա, ինչպիսիք են բացասական թվերը, երևակայական թվերը, գիտական նշումները, արմատները, հարաբերությունները և տարբեր հիմքերի լոգարիթմական կշեռքները: Համակարգչային համակարգերի թվային արժեքների համար մենք պետք է վիճարկենք այնպիսի խնդիրներ, ինչպիսիք են մեքենայի էպսիլոնը, էնդիանությունը, ֆիքսված կետը և լողացող կետի պատկերները:

ՏԵՔՍՏ (ՍԵՏԵՐԱ)

Բացի թվեր կամ արժեքներ ներկայացնելուց, երկուական բայթերն ու բառերը կարող են ներկայացնել տառեր և տեքստային այլ խորհրդանիշներ: Տեքստի կոդավորման ամենատարածված ձևը տեղեկատվության փոխանակման ամերիկյան ստանդարտ կոդն է (ASCII): Իհարկե, տեղեկատվության տարբեր տեսակներ կարող են կոդավորվել որպես տեքստ ՝ գիրք, այս վեբ էջ, xml փաստաթուղթ:

Որոշ դեպքերում, ինչպիսիք են էլ. Փոստը կամ Usenet- ի գրառումները, գուցե ցանկանանք ծածկագրել տեղեկատվության ավելի լայն տեսակներ (օրինակ ՝ ընդհանուր երկուական ֆայլեր) որպես տեքստ: Երկփեղկման գործընթացը երկուական տեքստային կոդավորման սովորական ձև է: Դուք նույնիսկ կարող եք «ծածկագրել» պատկերները որպես տեքստ ՝ ASCII Art կամ ավելի լավ ՝ ANSI Art:

Կոդավորման տեսություն

Կոդավորման տեսությունը կոդերի հատկությունների և դրանց համապատասխանության ուսումնասիրությունն է որոշակի ծրագրերի համար: Կոդերն օգտագործվում են տվյալների սեղմման, գաղտնագրման, սխալների հայտնաբերման և ուղղման, տվյալների փոխանցման և տվյալների պահպանման համար: Կոդերը ուսումնասիրվում են տարբեր գիտական առարկաներով `տվյալների փոխանցման արդյունավետ և հուսալի մեթոդների նախագծման նպատակով: Օրինակելի առարկաները ներառում են տեղեկատվության տեսություն, էլեկտրատեխնիկա, մաթեմատիկա, լեզվաբանություն և համակարգչային գիտություն:

ՏՎՅԱԼՆԵՐԻ ՍՏԱՈՄ (ավելորդության հեռացում)

Տվյալների սեղմումը, աղբյուրի կոդավորումը կամ բիթ-տեմպի նվազումը տեղեկատվության կոդավորման գործընթացն է, որն օգտագործում է ավելի քիչ բիթեր, քան սկզբնական ներկայացումը: Particularանկացած հատուկ սեղմում կա՛մ կորուստ է, կա՛մ կորուստ: Առանց կորստի սեղմումը նվազեցնում է բիթերը `բացահայտելով և վերացնելով վիճակագրական ավելորդությունը: Ոչ մի տեղեկատվություն չի կորչում առանց կորուստների սեղմման: Կորուստ սեղմումը նվազեցնում է բիթերը `հեռացնելով ավելորդ կամ պակաս կարևոր տեղեկատվությունը:

Լեմպել -ivիվ (LZ) սեղմման մեթոդները առանց կորուստների պահեստավորման ամենահայտնի ալգորիթմներից են: 1980-ականների կեսերին, Թերի Ուելչի աշխատանքից հետո, Լեմպել - ivիվ - Վելչի (LZW) ալգորիթմը արագորեն դարձավ ընտրության մեթոդը ընդհանուր օգտագործման կոմպրեսիոն համակարգերի համար: LZW- ն օգտագործվում է-g.webp

Մենք անընդհատ օգտագործում ենք սեղմված տվյալներ DVD- ների համար, MPEG տեսանյութերի հոսք, MP3 աուդիո, JPEG գրաֆիկա, ZIP ֆայլեր, սեղմված խեժի գնդակներ և այլն:

Սխալների հայտնաբերում և ուղղում (օգտակար ավելորդության ավելացում)

Սխալների հայտնաբերումը և ուղղումը կամ սխալի վերահսկումը տեխնիկա են, որոնք թույլ են տալիս թվային տվյալների հուսալի փոխանցում անհուսալի կապի ուղիներով: Շատ հաղորդակցման ուղիներ ենթակա են ալիքի աղմուկի, և այդպիսով սխալները կարող են ներդրվել աղբյուրից ստացողին փոխանցման ընթացքում: Սխալների հայտնաբերումը հաղորդիչից ստացողին փոխանցման ընթացքում աղմուկի կամ այլ խափանումների հետևանքով առաջացած սխալների հայտնաբերումն է: Սխալների ուղղումը սխալների հայտնաբերումն է և բնօրինակ, առանց սխալ տվյալների վերականգնումը:

Սխալների հայտնաբերումն ամենից պարզ կատարվում է փոխանցման կրկնության, հավասարության բիթերի, ստուգիչ գումարների կամ CRC- ների կամ հեշ գործառույթների միջոցով: Փոխանցման սխալ կարող է հայտնաբերվել (բայց սովորաբար չի ուղղվել) ստացողի կողմից, ով այնուհետև կարող է պահանջել տվյալների վերահաղորդում:

Սխալների ուղղման կոդերը (ECC) օգտագործվում են տվյալների սխալների վերահսկման համար անհուսալի կամ աղմկոտ հաղորդակցության ուղիներով: Կենտրոնական գաղափարն այն է, որ ուղարկողը կոդավորում է հաղորդագրությունը ավելորդ տեղեկատվությամբ `ECC- ի տեսքով: Ավելորդությունը թույլ է տալիս ստացողին հայտնաբերել սահմանափակ թվով սխալներ, որոնք կարող են տեղի ունենալ հաղորդագրության ցանկացած վայրում, և հաճախ ուղղել այդ սխալներն առանց վերահաղորդման: ECC- ի պարզեցված օրինակ է յուրաքանչյուր տվյալների բիթը 3 անգամ փոխանցելը, որը հայտնի է որպես (3, 1) կրկնվող կոդ: Թեև միայն 0, 0, 0 կամ 1, 1, 1 են փոխանցվում, աղմկոտ ալիքի ներսում սխալները կարող են ութ հնարավոր արժեքներից որևէ մեկը (երեք բիթ) ներկայացնել ստացողին: Սա թույլ է տալիս երեք նմուշներից որևէ մեկի սխալը ուղղել «մեծամասնության քվեով» կամ «ժողովրդավարական քվեարկությամբ»: Այս ECC- ի ուղղիչ կարողությունը, հետևաբար, յուրաքանչյուր փոխանցված եռյակի մեջ ուղղում է 1 սխալի բիթ: Թեև պարզ իրագործելի և լայնորեն կիրառվող, այս եռակի մոդուլային ավելորդությունը համեմատաբար անարդյունավետ ECC է: ECC- ի ավելի լավ ծածկագրերը սովորաբար քննում են նախկինում ստացված վերջին մի քանի տասնյակները կամ նույնիսկ վերջին հարյուրավոր բիթերը `որոշելու, թե ինչպես կարելի է վերծանել ընթացիկ փոքր բուռ բիթերը:

Գրեթե բոլոր երկչափ շտրիխ կոդերը, ինչպիսիք են QR կոդերը, PDF-417, MaxiCode- ը, Datamatrix- ը և Aztec Code- ն օգտագործում են Reed-Solomon ECC- ն `ճիշտ ընթերցում թույլ տալու համար, նույնիսկ եթե շտրիխ կոդի մի մասը վնասված է:

ԿՐԻՊՏՈԳՐԱԳԻԱ

Գաղտնագրման կոդավորումը նախագծված է հաշվարկային կարծրության ենթադրությունների շուրջ: Նման կոդավորման ալգորիթմները միտումնավոր դժվար է կոտրել (գործնական իմաստով) ցանկացած հակառակորդի կողմից: Տեսականորեն հնարավոր է կոտրել նման համակարգը, բայց դա անհնար է անել հայտնի բոլոր գործնական միջոցներով: Այդ սխեմաները, հետևաբար, կոչվում են հաշվիչապես ապահով: Գոյություն ունեն տեղեկատվական տեսականորեն ապահով սխեմաներ, որոնք հնարավոր չէ կոտրել նույնիսկ անսահմանափակ հաշվողական հզորությամբ, օրինակ ՝ մեկանգամյա պահոցը, սակայն այդ սխեմաները գործնականում ավելի դժվար են կիրառվում, քան տեսականորեն կոտրվող, բայց հաշվիչորեն ապահով մեխանիզմները:

Ավանդական ծածկագրերի կոդավորումը հիմնված է փոխակերպման ծածկագրի վրա, որը վերադասավորում է հաղորդագրության տառերի հերթականությունը (օրինակ ՝ «բարև աշխարհը» դառնում է «ehlol owrdl» չնչին պարզ վերադասավորման սխեմայում) և փոխարինող ծածկագրեր, որոնք համակարգված կերպով փոխարինում են տառերը կամ խմբերը այլ տառերով կամ տառերի խմբերով տառեր (օրինակ ՝ «միանգամից թռչել» -ը դառնում է «gmz bu podf» ՝ յուրաքանչյուր տառ փոխարինելով լատինական այբուբենով դրան հաջորդող տառով): Դրանցից մեկի պարզ տարբերակները երբեք մեծ գաղտնիություն չեն առաջարկել նախաձեռնող հակառակորդներից: Վաղ փոխարինող ծածկագիրը Կեսարի ծածկագիրն էր, որտեղ յուրաքանչյուր տեքստ սովորական տեքստում փոխարինվում էր տառով `որոշակի թվով դիրքեր այբուբենից ներքև: ROT13- ը տառերի փոխարինման պարզ ծածկագիր է, որը տառին փոխարինում է դրանից հետո 13 -րդ տառով `այբուբենում: Դա Կեսարի գաղտնագրման հատուկ դեպք է: Փորձեք այստեղ:

Քայլ 2: QR կոդեր

QR կոդերը (վիքիպեդիա) կամ «Արագ արձագանքման կոդերը» մատրիցային կամ երկչափ շտրիխ կոդի տեսակ են, որոնք առաջին անգամ նախագծվել են 1994 թվականին Japanապոնիայում ավտոմոբիլային արդյունաբերության համար: Շտրիխ կոդը մեքենայական ընթեռնելի օպտիկական պիտակ է, որը պարունակում է տեղեկատվություն այն ապրանքի մասին, որին կցված է: Գործնականում QR կոդերը հաճախ պարունակում են տվյալներ տեղադրողի, նույնացուցիչի կամ որոնիչի համար, որոնք մատնանշում են վեբ կայք կամ ծրագիր: QR կոդը օգտագործում է չորս ստանդարտացված կոդավորման ռեժիմներ (թվային, այբբենական, բայթ/երկուական և կանջի) ՝ տվյալները արդյունավետ պահելու համար:

Արագ արձագանքման համակարգը հայտնի դարձավ ավտոմոբիլային արդյունաբերությունից դուրս `իր արագ ընթեռնելիության և պահեստավորման ավելի մեծ հզորության շնորհիվ` համեմատած UPC ստանդարտ շտրիխ կոդերի հետ: Դիմումները ներառում են արտադրանքի հետևում, ապրանքների նույնականացում, ժամանակի հետևում, փաստաթղթերի կառավարում և ընդհանուր շուկայավարում: QR ծածկագիրը բաղկացած է սև քառակուսիներից, որոնք դասավորված են քառակուսի ցանցում ՝ սպիտակ ֆոնի վրա, որոնք կարող են կարդալ պատկերապատման սարքի միջոցով, օրինակ ՝ տեսախցիկը, և մշակվել ՝ օգտագործելով Reed - Solomon սխալի ուղղումը, մինչև պատկերի համապատասխան մեկնաբանությունը: Հետո պահանջվող տվյալները հանվում են նախշերից, որոնք առկա են պատկերի ինչպես հորիզոնական, այնպես էլ ուղղահայաց բաղադրիչներում:

Modernամանակակից սմարթֆոնները սովորաբար ինքնաբերաբար կկարդան QR կոդերը (և այլ շտրիխ կոդերը): Պարզապես բացեք տեսախցիկի ծրագիրը, ուղղեք տեսախցիկը շտրիխ կոդի վրա և սպասեք մեկ -երկու վայրկյան, մինչև տեսախցիկի ծրագիրը ցույց տա, որ այն կողպված է շտրիխ կոդի վրա: Հավելվածը երբեմն ակնթարթորեն կցուցադրի շտրիխի պարունակությունը, բայց սովորաբար ծրագիրը կպահանջի շտրիխ կոդի ծանուցման ընտրություն `շտրիխ կոդից հանված ցանկացած տեղեկատվություն ցուցադրելու համար: 2011 թվականի հունիս ամսվա ընթացքում 14 միլիոն ամերիկյան բջջային օգտվողներ սկանավորել են QR ծածկագիրը կամ շտրիխ կոդը:

Ձեր սմարթֆոնն օգտագործե՞լ եք HackerBox 0058- ի արտաքին մասում կոդավորված հաղորդագրությունները կարդալու համար:

Հետաքրքիր տեսանյութ. Կարո՞ղ եք ամբողջ խաղը տեղավորել QR կոդի մեջ:

Հին ժամանակաչափերը կարող են հիշել Cauzin Softstrip- ը 80 -ականների համակարգչային ամսագրերից: (տեսանյութի ցուցադրում)

Քայլ 3: Arduino Pro Micro 3.3V 8 ՄՀց

Arduino Pro Micro- ն հիմնված է ATmega32U4 միկրոկառավարիչի վրա, որն ունի ներկառուցված USB ինտերֆեյս: Սա նշանակում է, որ չկա FTDI, PL2303, CH340 կամ որևէ այլ չիպ, որը միջնորդ է հանդիսանում ձեր համակարգչի և Arduino միկրոկոնտրոլերի միջև:

Մենք առաջարկում ենք նախ փորձարկել Pro Micro- ն ՝ առանց կապումներն ամրացնելու տեղում: Դուք կարող եք կատարել հիմնական կազմաձևումը և փորձարկումները ՝ առանց վերնագրի կապում օգտագործելու: Բացի այդ, մոդուլին զոդման հետաձգումը վրիպազերծման մեկ փոքր փոփոխական է տալիս, եթե որևէ բարդության բախվեք:

Եթե ձեր համակարգչում տեղադրված չէ Arduino IDE- ն, սկսեք ներբեռնել IDE ձևը arduino.cc: WԳՈՇԱՈՄ. Համոզվեք, որ ընտրել եք 3.3 Վ տարբերակը `գործիքներ> պրոցեսոր, նախքան Pro Micro- ի ծրագրավորումը: 5V- ի համար այս հավաքածուն ունենալը կաշխատի մեկ անգամ, և այնուհետև սարքը երբեք չի միանա ձեր համակարգչին, մինչև չկատարեք ստորև քննարկված ուղեցույցի «Վերագործարկեք բեռնիչին» հրահանգները, ինչը կարող է մի փոքր բարդ լինել:

Sparkfun- ն ունի հիանալի Pro Micro միացման ուղեցույց: Միացման ուղեցույցն ունի Pro Micro տախտակի մանրամասն ակնարկ, այնուհետև բաժին «Տեղադրում. Windows» և «Տեղադրում. Mac և Linux» բաժին: Հետևեք այդ տեղադրման հրահանգների համապատասխան տարբերակի ցուցումներին, որպեսզի ձեր Arduino IDE- ն կազմաձևվի Pro Micro- ին աջակցելու համար: Սովորաբար մենք սկսում ենք աշխատել Arduino տախտակի հետ ՝ բեռնելով և/կամ փոփոխելով ստանդարտ Blink էսքիզը: Այնուամենայնիվ, Pro Micro- ն չի ներառում սովորական LED- ը կապում 13. Բարեբախտաբար, մենք կարող ենք վերահսկել RX/TX LED- ները: Sparkfun- ը տրամադրել է կոկիկ փոքրիկ ուրվագիծ ՝ ցույց տալու համար, թե ինչպես: Սա միացման ուղեցույցի այն հատվածում է, որը վերնագրված է ՝ «Օրինակ 1 ՝ թարթումներ»: Հաստատեք, որ կարող եք կազմել և ծրագրավորել այս Blinkies- ը: օրինակը Pro Micro- ի վրա ՝ առաջ գնալուց առաջ:

Երբ թվում է, թե ամեն ինչ աշխատում է Pro Micro- ի ծրագրավորման վրա, ժամանակն է մանրակրկիտ զոդել վերնագրի կոճակները մոդուլին: Eringոդումից հետո կրկին մանրակրկիտ փորձարկեք տախտակը:

ՏՀՏ. Իր ինտեգրված USB ընդունիչ սարքի շնորհիվ Pro Micro- ն հեշտությամբ կարող է օգտագործվել մարդկային միջերեսային սարքի (HID) նմանակելու համար, ինչպիսին է ստեղնաշարը կամ մկնիկը և խաղալու ստեղնաշարի ներարկումով:

Քայլ 4: QR կոդերը ամբողջական գունավոր LCD էկրանին

LCD էկրանն ունի 128 x 160 ամբողջական գունավոր պիքսելներ և դրա անկյունագիծը 1.8 դյույմ է: ST7735S վարորդի չիպը (տվյալների թերթը) կարող է միացվել գրեթե ցանկացած միկրոկոնտրոլերից `օգտագործելով Serial Peripheral Interface (SPI) ավտոբուս: Ինտերֆեյսը նշված է 3.3 Վ ազդանշանի և էներգիայի մատակարարման համար:

LCD մոդուլը կարող է ուղղակիորեն միացվել 3.3V Pro Micro- ին ՝ օգտագործելով 7 FF Jumper լարեր.

LCD ---- Pro Micro

GND ---- GND VCC ---- VCC SCL ---- 15 SDA ---- 16 RES ---- 9 DC ----- 8 CS ----- 10 BL ----- Միացում չկա

Այս հատուկ քորոցային հանձնարարությունը թույլ է տալիս գրադարանի օրինակները լռելյայն աշխատել:

«Adafruit ST7735 և ST7789» կոչվող գրադարանը կարելի է գտնել Arduino IDE- ում ՝ օգտագործելով Գործիքներ> Գրադարանների կառավարում: Տեղադրման ընթացքում գրադարանի կառավարիչը կառաջարկի մի քանի կախյալ գրադարաններ, որոնք կուղեկցվեն այդ գրադարանով: Թույլ տվեք տեղադրել նաև դրանք:

Այդ գրադարանը տեղադրվելուց հետո բացեք Ֆայլեր> Օրինակներ> Adafruit ST7735 և ST7789 Library> graphicstest

Կազմել և վերբեռնել graphicstest: Այն գրաֆիկական ցուցադրում կստեղծի LCD էկրանին, բայց դիսփլեյի եզրին «աղմկոտ պիքսելների» որոշ տողերով և սյուներով:

Այս «աղմկոտ պիքսելները» կարող են ամրագրվել ՝ փոխելով կարգավորման (անվավեր) գործառույթի վերևի մոտ օգտագործվող TFT init գործառույթը:

Մեկնաբանեք ծածկագրի տողը.

tft.initR (INITR_BLACKTAB);

Եվ մեկնաբանեք տողը մի քանի տող ներքև.

tft.initR (INITR_GREENTAB);

Rogրագրավորեք դեմոն և ամեն ինչ պետք է գեղեցիկ տեսք ունենա:

Այժմ մենք կարող ենք օգտագործել LCD- ը ՝ QR կոդերը ցուցադրելու համար

Վերադառնալ Arduino IDE ընտրացանկ Գործիքներ> Գրադարանների կառավարում:

Տեղադրեք և տեղադրեք գրադարանի QRCode:

Ներբեռնեք այստեղ կցված QR_TFT.ino ուրվագիծը:

Կազմեք և ծրագրավորեք QR_TFT- ն ProMicro- ում և տեսեք, թե արդյոք կարող եք օգտագործել ձեր հեռախոսի տեսախցիկի ծրագիրը `LCD էկրանին կարդալ առաջացած QR կոդը կարդալու համար:

Որոշ նախագծեր ՝ ոգեշնչման համար օգտագործելով QR Code սերունդ

Մուտքի վերահսկում

QR ժամացույց

Քայլ 5: ibleկուն հարթ մալուխ

Fկուն հարթ մալուխ (FFC) ցանկացած տեսակի էլեկտրական մալուխ է, որը հարթ և ճկուն է ՝ հարթ ամուր հաղորդիչներով: FFC- ն ճկուն տպագիր միացումից (FPC) կազմված կամ նման մի մալուխ է: FPC և FFC տերմինները երբեմն օգտագործվում են որպես փոխարինելի: Այս տերմինները հիմնականում վերաբերում են չափազանց բարակ հարթ մալուխին, որը հաճախ հանդիպում է բարձր խտության էլեկտրոնային ծրագրերում, ինչպիսիք են նոթբուքերը և բջջային հեռախոսները: Դրանք ժապավենային մալուխի մանրանկարված ձև են, որը սովորաբար բաղկացած է հարթ և ճկուն պլաստմասե թաղանթի հիմքից, մի քանի հարթ մետաղական հաղորդիչներով, որոնք կապված են մեկ մակերեսի հետ:

FFC- ները գալիս են մի շարք պտուտակներով `1.0 մմ և 0.5 մմ երկու ընդհանուր տարբերակով: Ներառված FPC բեկման տախտակը հետքեր ունի այս երկու խաղահրապարակների համար ՝ մեկը PCB- ի յուրաքանչյուր կողմում: PCB- ի միայն մի կողմն է օգտագործվում `կախված ցանկալի բարձրությունից, այս դեպքում` 0.5 մմ: Համոզվեք, որ օգտագործեք PCB- ի նույն 0.5 մմ կողմում տպված վերնագրի քորոց համարակալումը: 1.0 մմ կողմի քորոցը չի համընկնում և օգտագործվում է այլ կիրառման համար:

FFC միակցիչները և՛ ճեղքման, և՛ շտրիխ սկաների վրա ZIF (զրոյական ներդրման ուժ) միակցիչներ են: Սա նշանակում է, որ ZIF միակցիչներն ունեն մեխանիկական սահնակ, որը կախված է FFC- ի տեղադրումից առաջ և այնուհետև փակվում է, որպեսզի միակցիչը ձգվի FFC- ի վրա ՝ առանց մալուխի վրա ինքնաբերաբար ներդնելու և ներդնելու ուժի: Այս ZIF միակցիչների մասին պետք է նշել երկու կարևոր բան.

1. Նրանք երկուսն էլ «ներքևի շփում» են, ինչը նշանակում է, որ FFC- ի մետաղական կոնտակտները տեղադրվելիս պետք է ուղղված լինեն դեպի ներքև (դեպի PCB):

2. Խզման վրա կախված սահնակը գտնվում է միակցիչի առջևի մասում: Սա նշանակում է, որ FFC- ն անցնելու է կախված սահնակի տակ/միջոցով:Ի հակադրություն, շտրիխ սկաների վրա կախված սահնակը միակցիչի հետևի մասում է: Սա նշանակում է, որ FFC- ն ZIF միակցիչ կմտնի հակառակ կողմից և ոչ թե կախված սահնակով:

Հիշեք, որ FFC/FPC ZIF միակցիչների այլ տեսակներ ունեն կողային սլայդեր, ի տարբերություն այստեղ գտնվող մեր կախովի սահիչների: Վերևից ներքև կախված լինելու փոխարեն, կողային սահնակները սահում են ներս և դուրս միակցիչի հարթության մեջ: Միշտ ուշադիր նայեք նախքան նոր տեսակի ZIF միակցիչ օգտագործելը: Նրանք բավականին փոքր են և կարող են հեշտությամբ վնասվել, եթե դրանք հարկադրված լինեն իրենց նախատեսված տիրույթից կամ շարժման հարթությունից դուրս:

Քայլ 6: Շտրիխ կոդերի սկաներ

Երբ շտրիխ սկաները և FPC- ի ճեղքումը միացված են Flexible Flat Cable- ով (FFC), հինգ կանացի jumper լարերը կարող են օգտագործվել բեկումնային PCB- ն Arduino Pro Micro- ին միացնելու համար.

FPC ---- Pro Micro

3 ------ GND 2 ------ VCC 12 ----- 7 4 ------ 8 5 ------ 9

Միանալուց հետո ծրագրավորեք barscandemo.ino ուրվագիծը Pro Micro- ի մեջ, բացեք Սերիայի մոնիտորը և սկանավորեք ամեն ինչ: Surprisingարմանալի կարող է լինել, թե մեր տների և գրասենյակների շրջակայքում գտնվող բազմաթիվ օբյեկտների վրա շտրիխ կոդեր կան: Դուք կարող եք նույնիսկ ճանաչել մեկին ՝ շտրիխ կոդի դաջվածքով:

Կցված շտրիխ կոդերի սկաների ձեռնարկը ունի կոդեր, որոնք կարող են սկանավորվել `սկաների ներսում տեղադրված պրոցեսորը կազմաձևելու համար:

Քայլ 7: Հաք մոլորակը

Հուսով ենք, որ դուք վայելում եք այս ամսվա HackerBox արկածախնդրությունը էլեկտրոնիկայի և համակարգչային տեխնոլոգիաների ոլորտում: Ձեռք բերեք և կիսվեք ձեր հաջողությամբ ստորև բերված մեկնաբանություններում կամ այլ սոցիալական լրատվամիջոցներում: Նաև հիշեք, որ ցանկացած հարցի կամ օգնության կարիք ունենալու դեպքում կարող եք ցանկացած պահի ուղարկել support@hackerboxes.com էլ.

Ի՞նչ է հաջորդը: Միացեք հեղափոխությանը: Ապրեք HackLife- ով: Ամեն ամիս ձեռք բերեք կոտրելի հանդերձանքի զովացուցիչ տուփ, որը անմիջապես առաքվում է ձեր փոստարկղին: Գնացեք HackerBoxes.com և գրանցվեք ձեր HackerBox ամսական բաժանորդագրության համար:

Խորհուրդ ենք տալիս:

HackerBox 0060. Խաղահրապարակ ՝ 11 քայլ

HackerBox 0060. Խաղահրապարակ. Ողջույն HackerBox ցանցահեններ ամբողջ աշխարհում: HackerBox 0060- ի հետ դուք փորձեր կանցկացնեք Adafruit Circuit Playground Bluefruit- ի հետ, որը պարունակում է հզոր սկանդինավյան կիսահաղորդչային nRF52840 ARM Cortex M4 միկրոկոնտրոլեր: Ուսումնասիրեք ներդրված ծրագրավորումը wi

HackerBox 0057. Անվտանգ ռեժիմ ՝ 9 քայլ

HackerBox 0057: Անվտանգ ռեժիմ. Ողջույն HackerBox ցանցահեններին ամբողջ աշխարհում: HackerBox 0057- ը բերում է IoT, Wireless, Lockpicking և, իհարկե, Hardware Hacking գյուղը հենց ձեր տան լաբորատորիա: Մենք կուսումնասիրենք միկրոկառավարիչների ծրագրավորումը, IoT Wi-Fi- ի շահագործումը, Bluetooth int

HackerBox 0034 ՝ SubGHz ՝ 15 քայլ

HackerBox 0034. SubGHz. Այս ամիս HackerBox ցանցահենները ուսումնասիրում են ծրագրով սահմանված ռադիո (SDR) և ռադիոկապը 1 ԳՀց -ից ցածր հաճախականությունների վրա: Այս հրահանգը պարունակում է տեղեկատվություն HackerBox #0034- ով սկսելու համար, որը կարելի է ձեռք բերել այստեղ, երբ մատակարարվում է

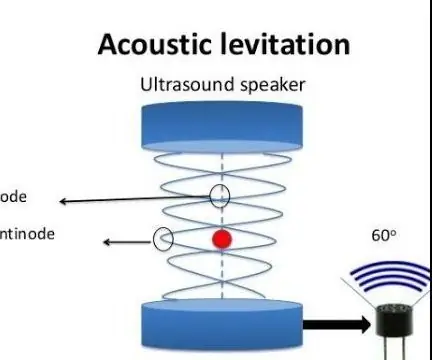

Ձայնային թռիչք Arduino Uno- ի հետ Քայլ առ քայլ (8 քայլ) `8 քայլ

Ձայնային թռիչք Arduino Uno- ի հետ Քայլ առ քայլ (8 քայլ). Ուլտրաձայնային ձայնային փոխարկիչներ L298N Dc կանացի ադապտեր էներգիայի մատակարարում արական dc pin Arduino UNOBreadboard և անալոգային նավահանգիստներ ՝ կոդը փոխարկելու համար (C ++)

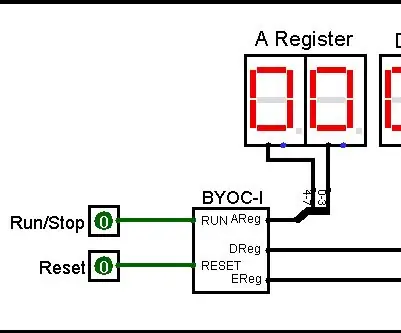

Կոդավորեք և փորձեք համակարգիչը մեքենայական լեզվով ՝ 6 քայլ

Կոդավորեք և փորձարկեք համակարգիչը մեքենայի լեզվով. Այս հրահանգում ես ձեզ ցույց կտամ, թե ինչպես պետք է ծածկագրել և փորձարկել համակարգչային ծրագիրը մեքենայական լեզվով: Մեքենայական լեզուն համակարգիչների մայրենի լեզուն է: Քանի որ այն կազմված է 1s և 0s տողերից, այն հեշտությամբ չի ընկալվում մարդկանց կողմից: Անհանգստանալ